多云策略意味着企业在与云服务商的谈判中可获得更大的议价空间。而且,多云也是避免供应商锁定的绝佳方式。大型企业还希望通过多云获得更出色的全球业务地理覆盖范围。

多云越膨胀,就越需要在每个云实例和平台上实施最低权限访问。这就是CISO越来越关注云基础设施授权管理(CIEM)的主要原因之一。

定义CIEM

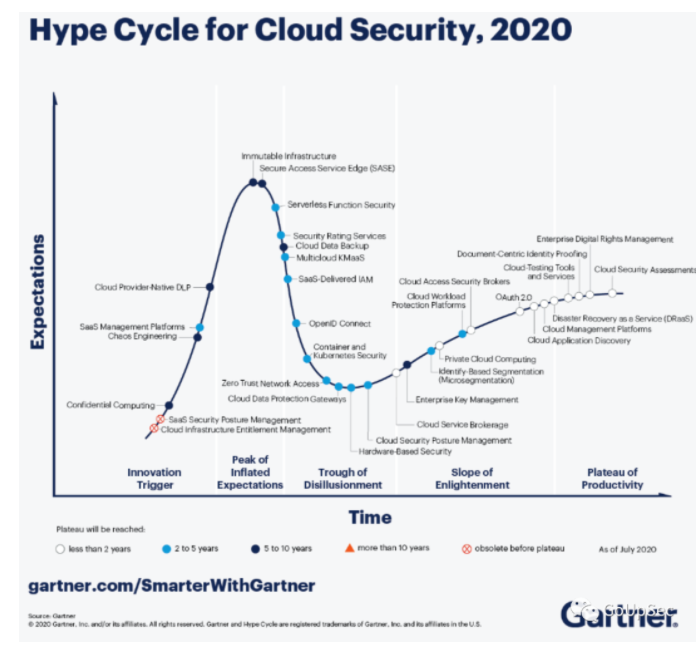

Gartner将CIEM定义为一种软件即服务(SaaS)解决方案,用于通过监控和控制权限来管理云访问。CIEM使用“分析、机器学习(ML)和其他方法来检测帐户权限中的异常情况,例如累积权限以及休眠和不必要的权限。CIEM是理想的最小权限方法的补救和实施方案。”

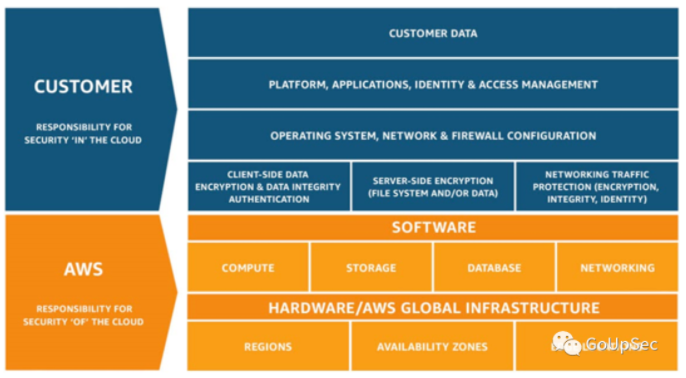

责任共担模型定义了客户与云服务商各自的安全责任。但在多云环境,实施零信任通常会暴露责任共担模型未覆盖的云间长期存在的安全漏洞。资料来源:AWS责任共担模型。

多云配置越复杂就越难以管理,即便是经验丰富的员工也容易犯错误。因此,CIEM倡导者指出需要自动化规模治理和配置监控以减少人为错误。

Gartner预测,今年将有50%的企业无意间将某些应用程序、网段、存储和API直接暴露给公众,高于2018年的25%。此外,Gartner还预测,到2023年,99%的企业云安全故障将由未正确配置的手动控制引起。

为什么CIEM的重要性与日俱增

控制云访问风险是当今CIEM市场的驱动力。CISO依靠风险优化方案来平衡他们的预算,而CIEM提供的价值使其成为预算组合的一部分。此外,通过为混合和多云IaaS环境中的权限治理提供时间控制,CIEM平台可以大规模实施最小权限管理。

领先的CIEM供应商包括Authomize、Britive、CrowdStrike、CyberArk、Ermetic、Microsoft(CloudKnox)、SailPoint、Saviynt、SentinelOne(Attivo Networks)、Sonrai Security、Zscaler等。

高级CIEM平台依靠机器学习(ML)、预测分析和模式匹配技术来识别帐户权限中的异常情况,例如帐户积累了休眠和不必要的权限。从零信任的角度来看,CIEM可以对任何端点、人或机器身份实施和修复最低权限访问。

Fanning表示,CrowdStrike的CIEM方法使企业能够防止由于公共云服务提供商的云授权配置不当而导致基于身份的威胁变成漏洞。他指出,关键设计目标之一是强制执行对云的最低特权访问,并提供对身份威胁的持续检测和补救。

CrowdStrike的CIEM仪表板通过攻击指标(IoA)、策略违规、身份策略配置评估、横向移动和证书策略的最低权限违规,提供对趋势安全问题的洞察。

CIEM值得投资的五大原因

追求零信任战略的CISO追求速效,尤其是在当今预算紧张的情况下。CIEM有潜力在五个关键领域提供可衡量的结果:

-

在混合云和多云环境中预测和预防基于身份的威胁可提供可衡量的结果,这些结果可用于量化风险降低。

-

事实证明,CIEM在可视化、调查和保护所有云身份和权限方面也非常有效。

-

CISO认为,CIEM正在大规模简化特权访问管理和政策实施。

-

CIEM使得在最先进的平台上部署之前执行一键修复测试成为可能。

-

CIEM可以足够快地集成和修复,不会减慢开发运营速度。

Copyright © 2005-2021 网信安全世界版权所有

Copyright © 2005-2021 网信安全世界版权所有